拖了好久,终于趁着休息的时候简单总结一下第一次hw学习到的东西。(应该也是最后一次)

前期准备

资产梳理与排查

在hw前期,需要梳理防护单位的资产,比如哪些服务器是用来做什么的,网络拓扑结构,有哪些防护设备,防护设备都开启了哪些设置。对于不重要的服务和业务应该尽可能的关闭,减少攻击者能利用的攻击面。同时排查现有服务器中是否存在漏洞和过去遗留下的后门木马。

防护设备配置

在完成资产的梳理和排查之后,需要对相关的业务做防御加强,配置相关的WAF和防火墙过滤攻击流量。然后配置探针获取外网到内网以及内网之间的流量数据,这些流量数据搭配一些日志分析平台,监控网络攻击的实时情况,同时流量数据也能为之后的溯源提供帮助。在相关业务的重要服务器上部署主机防御系统,记录服务器上的执行程序日志,也能配置策略禁止一些高危操作和权限控制。部署与主要业务类似的蜜罐系统,最好是采用一比一完全相似的业务服务,这样能有效消耗攻击者的时间,还能观察到攻击者的攻击痕迹和攻击IP,为后续的反制提供信息,这里的蜜罐还能采用一些恶意服务程序反向攻击获取攻击者的相关信息,比如jsonp获得社交账号,mysql数据库读漏洞。

防护人员分组

对接下来hw中的防护人员进行分组,大家相互协作配合,我在的地方是:

蜜罐(1)+ 流量探针(1)+ 流量分析(1)+ 处置封锁IP和增加规则(1)+ 主机防护和waf(2)+ 研判分析(3)+ 业务方(3)+ 总指挥(2)

其中蜜罐,流量探针,流量分析,主机防护,waf基本上都是在各自审查系统上的日志和数据,如果有异常会上报给研判组,研判组分析研判之后确定为真实攻击会写一份相关的简报,如果是重大事件研判组则会协同各个小组人员进行溯源分析。业务方是每个业务排的一个人确保系统正常运行,以及配合修补系统漏洞。总指挥会协调各个小组的配合,整理汇总分析报告,对hw整体局势做把控。

演戏进行中

威胁监控

在hw开始之后,处在各个审查系统上的人员专注查看这些日志记录,对其中高危的操作和异常日志进行上报,比如会有一些恶意通信,需要判断是否是误报,如果不是误报则需要追踪这个攻击是否成功,是否造成影响,最后确定能造成影响,但服务器不在我们这里,是某个成员单位拥有的,则书写一份简报上交给总指挥,如果是我们这里的主要业务系统受到影响,则需要进一步溯源排查攻击情况。审查系统上的人员在看到大量扫描攻击行为时会上报攻击者的IP给负责处置的同事,添加封锁的IP地址,消耗攻击队的IP池。收集到有新漏洞的威胁情报之后会进行验证,该打补丁的打补丁,没补丁的进行临时过滤修补。

应急响应

在判断到我们的主要业务收到影响之后,开始应急响应的流程,在被攻击的主机上收集信息,包括history信息,web日志信息,结合攻击流量,主机防护系统的记录,对攻击者的入侵路径和遗留下的木马后门做判断。针对遗留的木马后门,保存副本并删除服务器上的恶意代码,这一次hw中出现了大量的内存木马,使得难以被发现,虽然最后通过流量分析和web日志找到了入侵痕迹,我们还是只能用重启服务的代价消灭它。在排除了威胁之后,我们开始进一步对攻击者的入侵路径做调查,最后确定是利用了最早的OA漏洞,在没有及时打上补丁的时候偷偷摸进来的,不仅如此,根据内存马中的ID信息可以确定到攻击者的个人信息,完成了溯源到本人的工作。在主机防护系统上也看到了攻击者在凌晨执行的命令,更加清晰的看到攻击者的动作,比较有趣的一点是我们是发现主机防御系统的服务被卸载才意识到问题的严重性,23333。

另外一次应急响应,已经不能叫做应急响应了。。。只能叫做事后溯源排查,接到某个成员单位被日穿的消息,匆匆忙忙赶去排查。到那边之后发现是windows server 2008,只能说牛逼,现在还有人用windows的服务器。收集到了一波系统日志信息,web日志信息之后,灰溜溜的走了,没有什么太好的发现,而且很多攻击者留下的痕迹都被很蠢的运维给删了,只能说这种事业单位的防护措施真的很垃圾。最后根据各种日志信息发现在最早的一天攻击者就进来了,但是攻击的路径完全无法确定。。。。信息太少然后就不了了之。

每日总结

每天从早上8点半开始到晚上9点结束,早上刚到的时候会检查晚上的日志情况,在晚上结束的时候会开一个简短的小会,大家汇报今天各个岗位的情况,最后总指挥会对今天的情况做总结,这会儿有可能甲方爸爸也会来两句。

会后总结

汇报演习情况

在hw结束后的一天下午开了总结大会,主要是交代了hw期间做的工作,封锁的IP,溯源的结果,提交的报告,各家提供服务的单位做的贡献如何。指出这次hw中做的不足,还需要改进的地方,以及系统中哪些是脆弱点,哪些还需要加强。不得不说OA真的是重灾区,每年都是被打的很惨。

后续工作交接

每个人需要提交一份hw的总结报告,描述自己的工作情况(也是给甲方爸爸交差,不然显得自己很摸鱼,23333),对工作中遗留的问题交接给其他人来完成剩下的工作。比如:为了临时防御一些攻击做了哪些策略调整,需不需要替换回来等等。

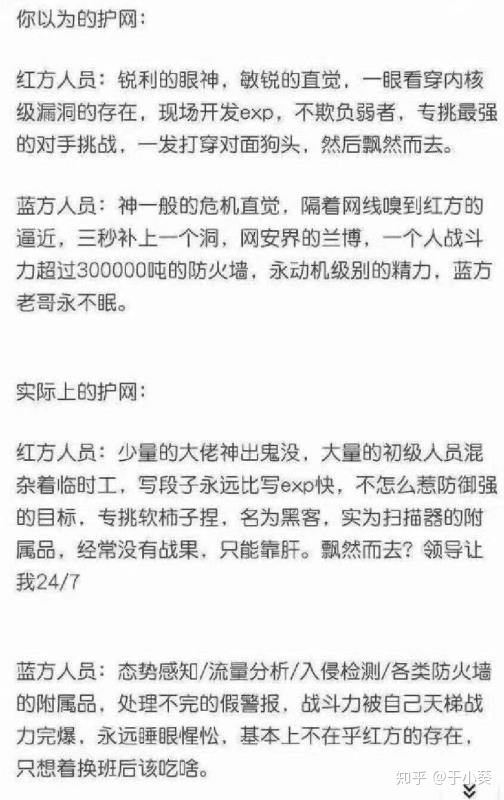

最后用一张图描述hw的真实感受